Wie Sie Ihr eigenes WEP-Netzwerk knacken können, um herauszufinden, wie unsicher es wirklich ist

Wir sagen Ihnen ständig, dass die Verwendung von WEP zum "Sichern" Ihres drahtlosen Netzwerks wirklich ein Narrenspiel ist, obwohl die Leute es trotzdem tun. Heute möchte ich Ihnen genau zeigen, wie unsicher WEP wirklich ist, indem ich Ihnen zeige, wie Sie ein WEP-geschütztes Netzwerkkennwort in weniger als 5 Minuten knacken können.

Wir sagen Ihnen ständig, dass die Verwendung von WEP zum "Sichern" Ihres drahtlosen Netzwerks wirklich ein Narrenspiel ist, obwohl die Leute es trotzdem tun. Heute möchte ich Ihnen genau zeigen, wie unsicher WEP wirklich ist, indem ich Ihnen zeige, wie Sie ein WEP-geschütztes Netzwerkkennwort in weniger als 5 Minuten knacken können.

Haftungsausschluss: Dies dient nur zu Lernzwecken, um Ihnen zu zeigen, warum Sie Ihren Router ernsthaft aufrüsten oder Ihre WLAN-Sicherheit ändern sollten. Einbruch in ein drahtloses Netzwerk, das nicht Ihnen gehört ist eine Straftat, Wir übernehmen keine rechtliche Verantwortung, wenn Sie dieses Tutorial böswillig verwenden.

Bedarf

- Bootfähige DVD von Backtrack5, einer sicherheitsorientierten Linux Live-CD Die 50 coolen Anwendungen für Live-CDs Die 50 coolen Anwendungen für Live-CDs Live-CDs sind möglicherweise das nützlichste Werkzeug in jedem Geek-Toolkit. In dieser Live-CD-Anleitung wird beschrieben, wie viele Live-CDs oder -DVDs angeboten werden können, von der Datenwiederherstellung bis hin zur Verbesserung der Privatsphäre. Lesen Sie mehr, das mit allen erforderlichen Hilfsprogrammen vorinstalliert ist.

- Wireless-Karte / Chipsatz, der in den Überwachungsmodus geschaltet werden kann. Um herauszufinden, ob Ihr Gerät kompatibel ist, probieren Sie es einfach aus, da Linux-Treiber ständig hinzugefügt werden und heutzutage einige Karten kompatibel sind. Wenn Sie eine garantierte Kompatibilität wünschen, empfehle ich den USB Alfa AWUS036H, der unglaublich leistungsstark ist und über einen externen Antennenanschluss verfügt.

- Das WEP-Netzwerk muss aktiv sein. Dies bedeutet, dass andere Clients bereits verbunden sind und Dinge im Netzwerk erledigen. Es gibt andere Methoden, bei denen es nicht erforderlich ist, dass andere Clients bereits verbunden sind, aber ich werde diese heute nicht untersuchen.

Herunterladen & Boot Up Backtrack

Wenn Sie Ihre Backtrack-Live-CD gebrannt haben, können Sie sie starten. Sie sollten einen ähnlichen Bildschirm erhalten.

Drücken Sie die Eingabetaste, um das Backtrack-Startmenü zu starten, und wählen Sie die erste Option aus.

Möglicherweise booten Sie in eine Befehlszeile Linux. Art

startx

eine grafische Benutzeroberfläche laden (wird nicht wirklich benötigt, aber einige von uns fühlen sich wohler).

Wenn Sie die grafische Benutzeroberfläche gestartet haben, öffnen Sie ein Terminal, damit wir beginnen können. Es ist das > _ Symbol am oberen Bildschirmrand. Ja, wir werden die Befehlszeile verwenden, aber keine Sorge, ich werde hier sein, um Ihre Hand durch den gesamten Prozess zu führen.

Überprüfen Sie Ihre Wireless-Karte

Beginnen Sie mit der Eingabe

iwconfig

Daraufhin werden alle Netzwerkschnittstellen auf Ihrem Computer aufgelistet. Wir suchen also entweder eine wlan0, ath0, oder wifi0 - was bedeutet, dass es eine drahtlose Karte gefunden hat.

Als Nächstes versuchen wir, diese Karte einzulegen “Überwachungsmodus”. Das bedeutet, anstatt zu versuchen, sich einem einzelnen Netzwerk anzuschließen und alles andere zu ignorieren, was nicht für sich selbst bestimmt ist, wird stattdessen alles aufgezeichnet, zu dem wir es sagen - und er greift buchstäblich alles auf, was er sehen kann. Art :

airmon-ng start wlan0

Wenn alles gut geht, sollten Sie etwas sehen, das sagt: Monitormodus auf Mon0 aktiviert. Dies bedeutet, dass das Gerät erfolgreich in den Überwachungsmodus geschaltet werden kann.

Lassen Sie uns nun die Funkwellen durchsuchen, um weitere Informationen zu unseren WLAN-Netzwerken zu erhalten. Art:

airodump-ng mon0

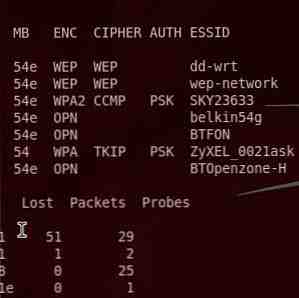

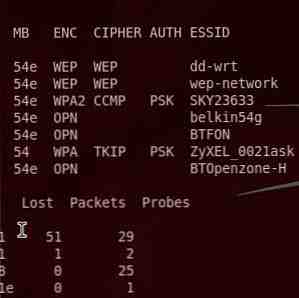

Mit diesem Befehl erhalten Sie einen Bildschirm mit Informationen zu jedem einzelnen drahtlosen Netzwerk und zu jedem verbundenen Client.

Suchen Sie Ihr WLAN-Netzwerk in der Liste und kopieren Sie die lange Hexadezimalzahl aus der Spalte mit der Bezeichnung BSSID (dies ist tatsächlich die physische MAC-Adresse des betreffenden Routers). In diesem Fall wird mein Netzwerk angerufen Wep-Netzwerk, und ich kann aus der Sicherheitssäule sehen, dass es mit WEP gesichert ist. Der nächste Schritt besteht darin, die WLAN-Karte so zu fokussieren, dass nur die Pakete in Verbindung mit diesem Netzwerk abgehört werden, und sie auf den richtigen Kanal (wie im Netzwerk gesehen) festgelegt wird CH Spalte) - In der Standardeinstellung werden alle Kanäle gescannt. Sie sehen also nur einen kleinen Prozentsatz des gewünschten Datenverkehrs. Wir können es sperren, indem wir zuerst die BSSID nach unten kopieren, dann STRG-C drücken, um den aktuellen Befehl zu beenden, und Folgendes eingeben:

airodump-ng -c-w

B. für das Netzwerk mit der BSSID 22: 22: 22: 22: 22: 22: 22 auf Kanal 11 das Speichern in einem Dateisatz namens “Crackme”, Ich würde folgendes eingeben:

airodump-ng -c 11 -w crackme - -bssid 22: 22: 22: 22: 22: 22 mon0

Wenn Sie dies getan haben, wird dieselbe Anzeige erneut angezeigt. Diesmal werden jedoch die Datenpakete in einer Datei aufgezeichnet und in Ihrem Zielnetzwerk gesperrt (damit Sie keine nicht verwandten Clients sehen)..

Zwei Dinge, auf die ich Sie aufmerksam machen möchte, sind zunächst die untere Hälfte des Bildschirms, auf der verbundene Clients angezeigt werden. Damit dies funktioniert, müssen Sie mindestens eine Person mit dem Netzwerk verbunden haben. Zweitens ist die Spalte markiert #Daten in der oberen Hälfte. So viele nützliche Datenpakete haben wir bisher erfasst. Mit etwas Glück sollte es steigen - wenn auch langsam. Ich sage Ihnen jetzt, dass wir zwischen 5.000 und 25.000 brauchen, um das Passwort knacken zu können. Machen Sie sich keine Sorgen, wenn es wirklich langsam ansteigt. Mit diesem nächsten Befehl werden einige Datenpakete zwangsweise eingefügt, bis wir genug haben.

Öffnen Sie eine neue Terminal-Registerkarte, indem Sie SHIFT-CTRL-T drücken, und geben Sie den folgenden Befehl ein, und ersetzen Sie ihn gegebenenfalls. Die Adresse der Client-Station wird auf der Registerkarte Airodump in der unteren Hälfte angezeigt, wo STATION angezeigt wird. Kopieren Sie es und fügen Sie es an der entsprechenden Stelle in den Befehl ein:

aireplay-ng --arpreplay -b-h mon0

Zum Beispiel

aireplay-ng --arpreplay -b 22: 22: 22: 22: 22: 22 -h 33: 33: 33: 33: 33: 33: 33 mon0

Nach etwa einer Minute sollte die Anzahl der im airodump-Fenster gemeldeten Datenpakete drastisch ansteigen, je nachdem, wie gut Ihre Verbindung zum Netzwerk ist.

Sobald die Anzahl der gesammelten Pakete etwa 5.000 erreicht hat, können wir mit dem Knacken dieser Pakete beginnen. Öffnen Sie ein weiteres neues Konsolenfenster und geben Sie Folgendes ein:

aircrack-ng -z -b

Der Ausgabedateiname ist der, den Sie zuvor angegeben haben, als wir das airodump-Dienstprogramm auf ein bestimmtes Netzwerk eingegrenzt haben. In meinem Beispiel habe ich den Namen verwendet “Crackme”. Vergessen Sie nicht, eine “*.Deckel” bis zum Ende des gewählten Dateinamens. In meinem Fall wäre das:

aircrack-ng -z -b 22: 22: 22: 22: 22: 22 crackme * .cap

Wenn Sie über genügend Pakete verfügen, wird der Schlüssel innerhalb weniger Sekunden auf dem Bildschirm angezeigt. Wenn nicht, wartet es, bis weitere 5.000 Pakete verarbeitet werden können. Versuchen Sie es dann erneut. Jetzt kannst du Kaffee kochen. In meinem Fall hat es das Passwort gefunden sofort mit 35.000 Paketen - der gesamte Vorgang dauerte etwa 3 Minuten.

Wenn Sie ein Passwort in hexadezimaler Form erhalten, z 34: f2: a3: d4: e4 , Dann nehmen Sie einfach die Interpunktion heraus und geben Sie das Kennwort als eine Folge von Zahlen und Buchstaben ein 34f2a3d4e4 . Das ist es - das ist wie einfach es ist, ein WEP zu hacken-gesichert Netzwerk.

Fazit

Ich hoffe, Sie stimmen zu - Freunde lassen WEP nicht zu! Es gibt wirklich keine Entschuldigung für die Verwendung von WEP in der heutigen Zeit. Wenn Ihr Router wirklich keine anderen Sicherheitsfunktionen unterstützt, kaufen Sie entweder eine neue oder wenden Sie sich schnell an Ihren ISP, um einen kostenlosen Ersatz zu erhalten. Aibek hat Ihnen bereits 2008 gezeigt, wie Sie Ihre WLAN-Sicherheit ändern können. So sichern Sie Ihre WLAN-Verbindung! Wie sichern Sie Ihre WLAN-Verbindung? Lesen Sie weiter! Leider funktionieren Nintendo DS-Geräte nur mit WEP-Netzwerken. Daher ist es vielleicht an der Zeit, Ihr tragbares Spiel auf das iPhone umzustellen.

Wenn Sie immer noch nicht überzeugt sind, zeige ich Ihnen beim nächsten Mal einige der hinterlistigen Dinge, die ein Hacker tun kann, sobald er Zugriff auf Ihr Netzwerk erhalten hat. Denken Sie darüber nach, alle Passwörter zu stehlen und zu sehen, was Sie durchsuchen das Internet!